Mattburkephoto

Mattburkephoto: Honest comparisons, side-by-side picks for curious readers

We publish straightforward, no-nonsense content that helps you make informed decisions about photography gear, services, and related tech. This home page works as an orienting hub: it highlights what we cover, how we think, and why readers come here. You’ll find practical, gear-focused reviews and side-by-side comparisons that cut through jargon. Our approach is clear-eyed, focused on real-world usefulness, and anchored in the everyday realities of photographers, hobbyists, and freelancers around the world.

In this space, you’ll encounter topics across several key clusters. First, camera gear evaluations and lenses and accessories, with practical notes on compatibility, field performance, and value. Second, workflow and software discussions, including raw processing, catalog management, and printing pipelines. Third, web presence and business tools for photographers, covering portfolio strategies, client communication, and price positioning. Fourth, travel and location work, with tips on lighting, transport, and local regulations. Fifth, education and inspiration, featuring techniques, tutorials, and case studies from real shoots. Finally, security and privacy for photographers, including data backup practices and how to protect IP in transit and on location.

Across these clusters, we assemble practical guidance that reflects real-world constraints. For readers evaluating investment in gear, we compare models directly on price, weight, battery life, and image quality. For streamlining post-production, we contrast software options by workflow, speed, and interoperability with your camera ecosystem. For client-facing work, we look at contracts, licensing, and delivery methods with a photographer-friendly lens. This orientation is designed to help you navigate decisions confidently, whether you shoot on a budget Sony APS-C kit or a premium full-frame setup from Canon, Nikon, or Fujifilm.

What you’ll see on this page includes a quick sense of the landscape, then deeper dives into individual topics. We maintain a steady emphasis on local practicality and universal usability, with concrete numbers where helpful. The pricing references often reflect USD values typical in the United States but are placed in a way that makes sense for readers around the globe. For example, you’ll notice comparisons that include general pricing bands, such as under $500, $500-$1,500, and $1,500-plus for gear bundles, plus local tax considerations where relevant. When discussing services like editing platforms or hosting, we provide practical cost ranges and access models that hold up across borders.

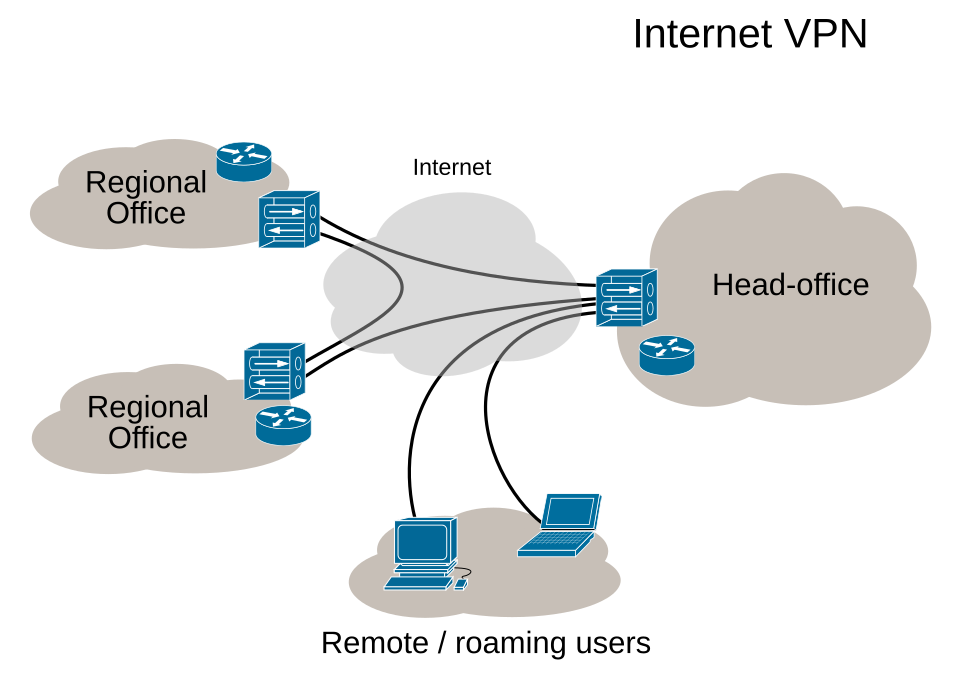

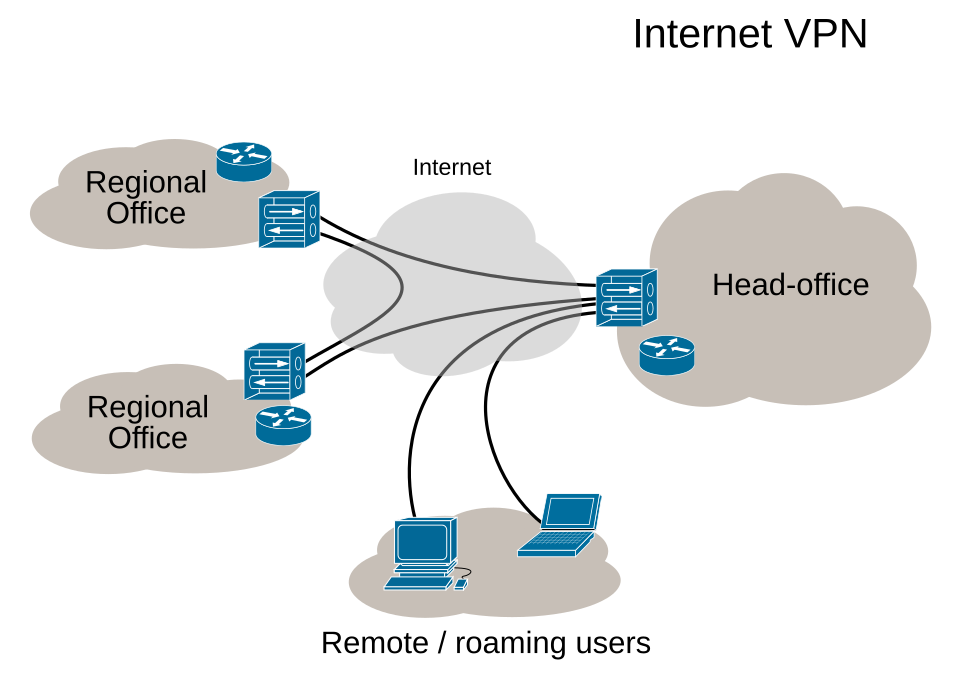

Because this is a photography-oriented site, we include examples and references to well-known names you may recognize in the field. NordVPN and ExpressVPN are used as neutral references for how security and privacy considerations map to digital workflows, not endorsements of any single provider. In addition, we outline broad system choices—whether you are building a studio, traveling for shoots, or running a small business—so you can see how different pieces fit together in real life.

To support readers who want to compare at a glance, our layout features a side-by-side table that highlights key attributes like price, platform support, throughput, and standout features. You’ll also find country-specific considerations that can affect decisions: local payment methods, regional tax rules in 2026, and practical notes on privacy and data protection from a photographer’s perspective. While we cover global trends, this orientation keeps a steady eye on the realities you’ll face in the United States and in international markets that photographers often work within.

We aim to serve a broad audience: hobbyists building a first serious kit, professionals refining their setup, and students learning to navigate the business side of photography. Our tone is confident but grounded, with clear distinctions between opinion and data. We favor direct language, measured conclusions, and a cadence that matches how photographers work in the field: practical, time-efficient, and focused on outcomes.

In addition to gear and workflow, we touch on travel logistics and location-specific realities. For instance, when planning a shoot in major U.S. cities such as New York, Los Angeles, Chicago, or Dallas, you’ll encounter practical notes on local access, permit considerations, and city-specific guidelines that influence planning and cost. In Europe and beyond, we discuss how regional VAT regimes affect kit purchases, warranty coverage, and total ownership costs. While each region has its own quirks, the core idea remains the same: choose tools that deliver reliable results and fit your budget and schedule.

This home page also acts as a gateway to deeper posts that reflect our ongoing interests, including how-to guides, equipment rundowns, and design-forward presentation ideas for photographers. Expect concise, actionable insights that help you move from decision to execution without slogging through fluff. We pride ourselves on honesty, transparency, and a willingness to call out mismatches between hype and real-world value. If a product or service doesn’t justify its price, you’ll hear about it here with clear, evidence-based reasoning.

For readers curious about the interplay between gear choices and day-to-day work, we provide concrete, example-driven analyses. You might see a comparison of two mid-range cameras for street photography, a lens bundle review for portrait work, or a look at editing workflows that optimize color management across devices. Every piece is anchored in real usage scenarios, from field tests to studio setups, with practical notes on maintenance, ergonomics, and durability. The aim is to deliver a balanced view that respects your time and your budget, whether you’re a solo shooter or part of a small team.

We also ground content in country-specific realities where it matters: typical currency displays in USD, common payment methods like credit cards and PayPal in the U.S., and how local taxes influence total costs. If you’re planning international shoots, you’ll find guidance that helps you think through import duties, shipping timelines, and warranty coverage across borders. The result is a navigable, hybrid resource that blends universal photography insights with grounded, real-world details you can apply today.

In short, Mattburkephoto is a practical hub for photographers who want clear, side-by-side insights without the guesswork. We present concrete evidence, practical guidance, and accessible language so you can compare gear, workflows, and services with confidence. This orientation is the first step in a broader conversation about how to build a sustainable, creative practice that travels well, looks great, and stays within your means.

| Topic | What You’ll Find | Currency/Region Note |

|---|---|---|

| Camera gear comparisons | Direct A/B tests, field impressions, value notes | Prices displayed in USD; local taxes referenced when relevant |

| Workflow and software | Raw processing, cataloging, backup strategies | Platform-agnostic; cross-compatibility emphasized |

| Portfolio and client work | Presentation, licensing fundamentals, contract ideas | Negotiation tips adaptable to various markets |

| Travel and location work | On-location lighting, permits, travel tips | City-specific considerations highlighted where relevant |

- Nordvpn how many devices and how to manage multiple connections on NordVPNMarch 17, 2026 · Amaya Donovan

- Nordvpn basic vs plus: NordVPN Standard vs Plus plan comparison, features, pricing, and setup guideMarch 17, 2026 · Elena Marlowe

- Nordvpn china does it workMarch 17, 2026 · Beatrix Daugherty

Recent in other languages

Latest posts across 19 languages